Lobes Digitalfabrik: Lizenz zum Hacken

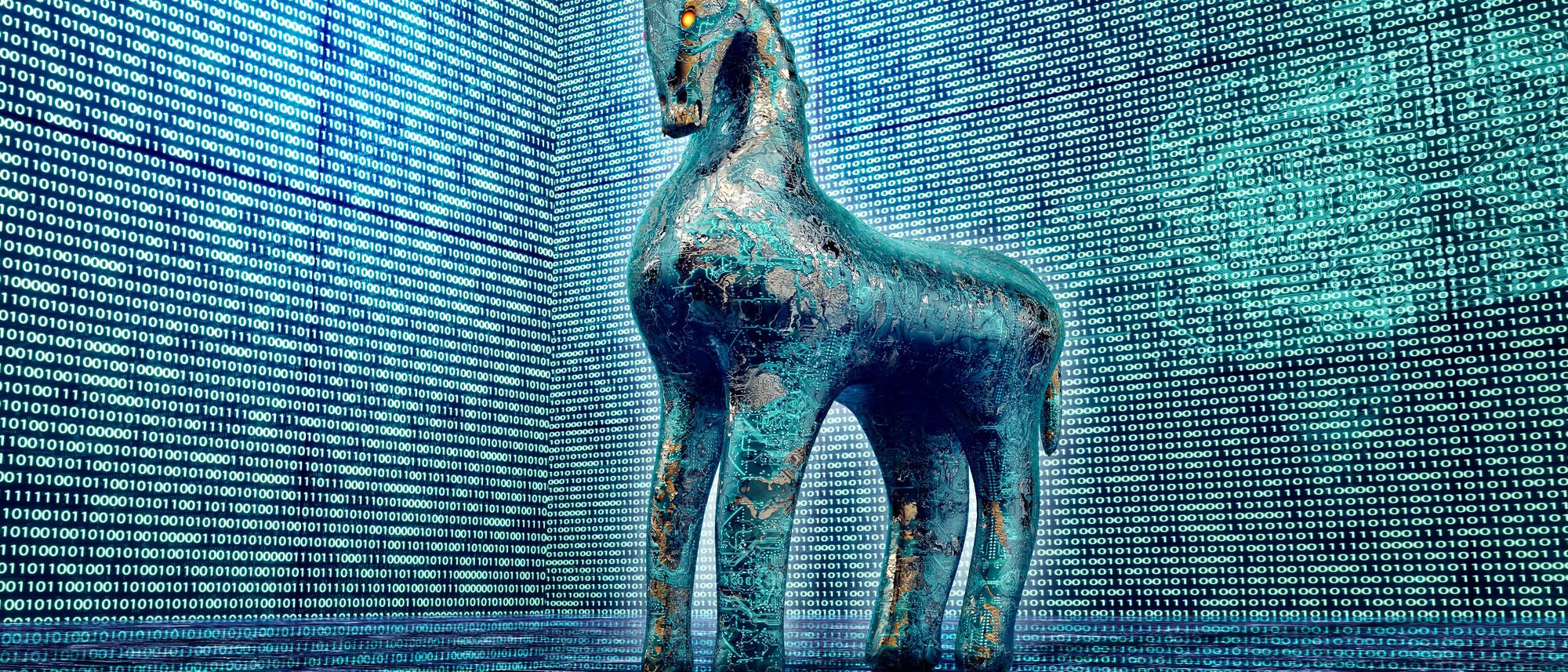

Im Eiltempo und ohne nennenswerte Beteiligung der Öffentlichkeit hat der Deutsche Bundestag in der vergangenen Woche das Gesetz zum massenhaften Einsatz von Staatstrojanern beschlossen: Die Polizei darf künftig bei einer Vielzahl von Delikten (nicht nur bei Terrorismus) verschlüsselte Internet-Telefonate und Chats über Messenger wie WhatsApp, Signal, Telegram oder Threema überwachen. Das Gesetz wurde wie ein trojanisches Pferd durch die Hintertür ins Parlament geschleust und in ein sachfremdes Gesetz über das Fahrverbot als Nebenstrafe versteckt, um die öffentliche Debatte klein zu halten.

Heribert Prantl schrieb in einem geharnischten Leitartikel in der "Süddeutschen Zeitung": "Ein Gesetz mit gewaltigen Konsequenzen, ein Gesetz, das den umfassenden staatlichen Zugriff auf private Computer und Handys erlaubt, wird auf fast betrügerische Weise an der Öffentlichkeit vorbeigeschleust und abgestimmt. (…) Bei dem Gesetzgebungsverfahren über die staatliche Infiltration von privaten Computern handelt es sich um eine Art von Schmuggelei: Ein äußerst weit reichendes Gesetz, das den Staat zum Hacker macht, wird klandestin und undercover in den Gesetzgebungsgang hineingemogelt."

Die Überwachung von Internet-Telefonaten oder Chat-Programmen und der damit verbundene Eingriff in Grundrechte ist auch deshalb so problematisch, weil auf dem Handy sämtliche Gedanken gespeichert sind: Tagebucheinträge, Betriebsgeheimnisse, Kontoverbindungen, politische Ansichten. Smartphones sind zu einer Art externen Festplatte unseres Gedächtnisses geworden. Das geplante Gesetz habe etwas "Sciencefictionhaftes", kritisiert denn auch Prantl. Es eröffne die Möglichkeit, Gedanken auszulesen. "Computer und Handy werden, ohne dass der Betroffene davon weiß, zu einer staatlichen Spionageanlage."

Wie will der Bürger sein Recht durchsetzen, wenn der Staat als Hacker in unseren Gedankenapparat eindringt?

Das Bundesverfassungsgericht hat 2008 in seinem Urteil zum BKA-Gesetz, das dem Staat umfassende präventive Befugnisse zur Terrorabwehr wie die Online-Durchsuchung einräumte, entschieden, dass "die heimliche Infiltration eines informationstechnischen Systems, mittels derer die Nutzung des Systems überwacht und seine Speichermedien ausgelesen werden können", verfassungsrechtlich nur zulässig sei, "wenn tatsächliche Anhaltspunkte einer konkreten Gefahr für ein überragend wichtiges Rechtsgut bestehen".

Solche überragend hohen Rechtsgüter wie Leib, Leben und Freiheit der Person sind bei Alltagskriminalität, ohne diese bagatellisieren zu wollen, nicht gegeben und rechtfertigen mithin keine Überwachung. Offensichtlich hat der Gesetzgeber dieses Urteil aber nicht oder nur ungenau gelesen, sonst würde er sich nicht darüber hinwegsetzen. Die Richter erkennen in ihrem Urteil die Sensibilität informationstechnischer Systeme an: "Die Nutzung der Informationstechnik hat für die Persönlichkeit und die Entfaltung des Einzelnen eine früher nicht absehbare Bedeutung erlangt. Die moderne Informationstechnik eröffnet dem Einzelnen neue Möglichkeiten, begründet aber auch neuartige Gefährdungen der Persönlichkeit."

Auch wenn die Terminologie ("Personalcomputer") aus heutiger Sicht etwas antiquiert wirkt, waren die Richter ihrer Zeit weit voraus. In dem Urteil heißt es: "Vor allem aber öffnet die Vernetzung des Systems Dritten eine technische Zugriffsmöglichkeit, die genutzt werden kann, um die auf dem System vorhandenen Daten auszuspähen oder zu manipulieren. Der Einzelne kann solche Zugriffe zum Teil gar nicht wahrnehmen, jedenfalls aber nur begrenzt abwehren. Informationstechnische Systeme haben mittlerweile einen derart hohen Komplexitätsgrad erreicht, dass ein wirkungsvoller sozialer oder technischer Selbstschutz erhebliche Schwierigkeiten aufwerfen und zumindest den durchschnittlichen Nutzer überfordern kann." Aus der Bedeutung der Nutzung informationstechnischer Systeme für die Persönlichkeitsentfaltung und aus den Persönlichkeitsgefährdungen folge "ein grundrechtlich erhebliches Schutzbedürfnis", das so genannte "Computergrundrecht", das der Gesetzgeber aus dem allgemeinen Persönlichkeitsrecht ableitet.

Dass der Bürger schutzbedürftig ist und die teils hochkomplexen Computersysteme nicht vollumfänglich versteht, daran hat sich nichts geändert. Allein, wie will der Bürger sein Recht durchsetzen, wenn der Staat, der eigentlich grundrechtsverpflichtet ist, zum Hacker wird und in unseren Gedankenapparat eindringt? Zwar steht der Staatstrojaner unter Richtervorbehalt. Doch eine Online-Durchsuchung ist mit viel geringerem Aufwand verbunden als eine Wohnungsdurchsuchung und könnte daher häufiger angewandt werden. Vor allem kommt sie auf leisen Sohlen daher – man merkt unter Umständen gar nicht, dass das Handy durchsucht wird. Die Befürchtung ist, dass durch die Ausweitung des Überwachungstrojaner-Einsatzes die Wahrscheinlichkeit steigt, zum Ziel einer heimlichen Rechner-Infiltration zu werden.

Dabei stellt sich die Frage, wo man überhaupt noch vertrauliche Gespräche führen kann, wenn Tech-Giganten Daten an Ermittlungsbehörden weiterleiten – Amazon gab in den USA Audiodateien seines Netzwerklautsprechers Echo in einem Mordfall an die Polizei heraus –, und der Staat schon bei geringsten Verdachtsmomenten die Handykommunikation seiner Bürger abhört. Dass die CIA laut Wikileaks von ihrer Frankfurter Zentrale unter dem Kodenamen "Weeping Angel" mit einem Hackertool Smart-TVs von Samsung anzapfte und damit Grundrechtsverletzungen auf deutschem Boden beging, schien die Politik herzlich wenig zu interessieren. Stattdessen stattete der Bundestag die Bundesregierung selbst mit einer Lizenz zum Hacken aus. Für den Rechtsstaat ist das eine schwere Niederlage.

Schreiben Sie uns!

2 Beiträge anzeigen